Ubuntu-Sicherheitslücke signalisiert steigende CX-Risiken in der digitalen Infrastruktur

Sicherheitslücke in Ubuntu zeigt versteckte Risiken für die digitale Kundenerfahrung auf

Eine neu identifizierte Sicherheitslücke in Ubuntu lenkt die Aufmerksamkeit auf eine kritische, jedoch oft übersehene Dimension der Kundenerfahrung: die Widerstandsfähigkeit und Sicherheit der zugrunde liegenden Infrastruktur.

Die Qualys Threat Research Unit hat CVE-2026-3888 offengelegt, eine Schwachstelle, die Standard-Installationen von Ubuntu Desktop 24.04 und später betrifft. Die Sicherheitslücke ermöglicht es einem lokalen, nicht privilegierten Benutzer, Privilegien auf Root-Zugriff zu erweitern, indem Interaktionen zwischen zwei Standard-Systemkomponenten ausgenutzt werden – snap-confine und systemd-tmpfiles. Während die Ausnutzung spezifische Timing-Bedingungen erfordert, ist das potenzielle Ergebnis eine vollständige Systemkompromittierung.

Der Befund hebt ein umfassenderes Problem in modernen digitalen Umgebungen hervor: Risiken, die nicht aus isolierten Schwachstellen entstehen, sondern aus der Interaktion vertrauenswürdiger Komponenten.

Infrastrukturzuverlässigkeit als CX-Imperativ

Die Kundenerfahrung wird zunehmend durch die Leistung und Zuverlässigkeit komplexer digitaler Ökosysteme geprägt. Organisationen bieten heute Dienste über miteinander verbundene Plattformen an, die auf Cloud-Infrastruktur, Open-Source-Software und kontinuierliche Bereitstellungs-Pipelines angewiesen sind.

In dieser Umgebung erwarten Kunden nahtlose, ständig verfügbare Interaktionen. Dienstunterbrechungen, Sicherheitsverletzungen oder beeinträchtigte Leistung werden nicht mehr toleriert und können Vertrauen schnell untergraben.

Open-Source-Betriebssysteme wie Ubuntu spielen eine grundlegende Rolle bei der Bereitstellung digitaler Dienste – von Unternehmensanwendungen bis hin zu kundenorientierten Plattformen. Ihre Flexibilität und Skalierbarkeit machen sie unverzichtbar für digitale Transformationsinitiativen.

Ihre weit verbreitete Nutzung macht sie jedoch auch zu kritischen Schwachstellen. Das von Qualys identifizierte Problem veranschaulicht, wie routinemäßige Systemprozesse – wie die Verwaltung temporärer Dateien – Risiken einführen können, wenn sie auf unerwartete Weise kombiniert werden.

Für CX-Führungskräfte unterstreicht dies die Notwendigkeit, Infrastruktur nicht nur als IT-Asset zu betrachten, sondern als Kernkomponente der Erlebnisbereitstellung.

Qualys' strategische Positionierung in proaktiver Sicherheit

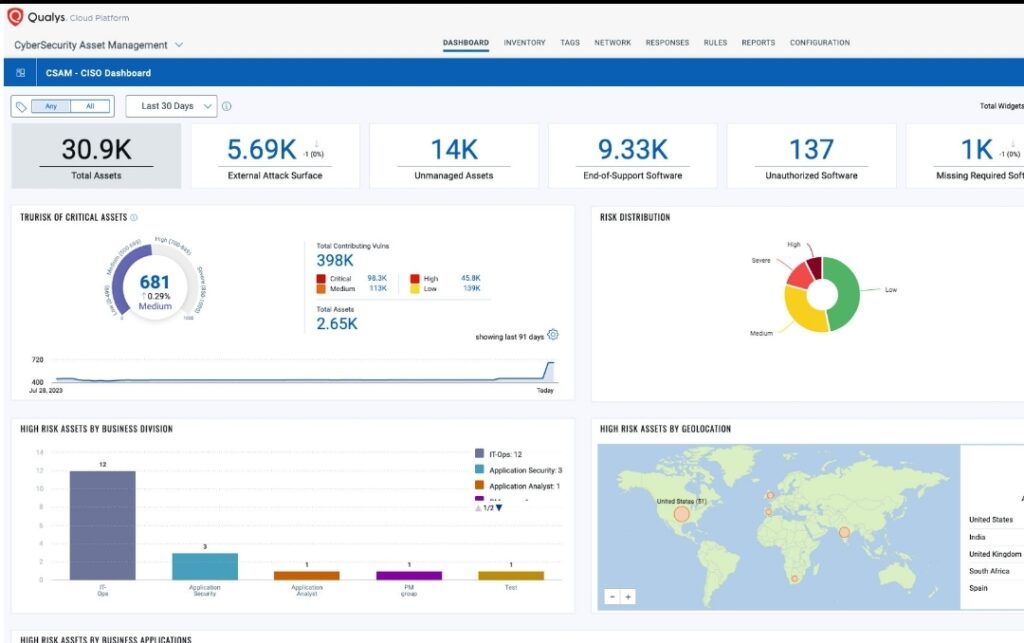

Qualys stärkt weiterhin seine Position als Anbieter kontinuierlicher Sicherheitsinformationen. Die Entdeckung von CVE-2026-3888 steht im Einklang mit seinem breiteren Fokus auf proaktive Schwachstellenerkennung und Echtzeit-Risikoüberwachung.

Durch die Identifizierung einer Schwachstelle, die in der Komponenteninteraktion verwurzelt ist, anstatt in einer einzelnen Schwäche, demonstriert Qualys ein tieferes Niveau der Bedrohungsforschung. Dieser Ansatz spiegelt die sich entwickelnde Natur der Cybersicherheit wider, bei der Risiken zunehmend aus Systemkomplexität entstehen.

Die Einführung eines dedizierten Erkennungsidentifikators (QID 386810) unterstützt weiter eine plattformgesteuerte Strategie. Sie ermöglicht es Organisationen, Exposition schnell zu identifizieren und Korrekturmaßnahmen innerhalb bestehender Arbeitsabläufe zu ergreifen.

Aus geschäftlicher Perspektive verstärkt dies die Rolle von Qualys dabei, Unternehmen beim Aufrechterhalten sicherer und stabiler Umgebungen zu helfen – eine wesentliche Voraussetzung für die Bereitstellung konsistenter Kundenerfahrungen.

Verständnis der technischen Dynamik

Die Sicherheitslücke stammt aus der Interaktion zwischen snap-confine und systemd-tmpfiles – zwei Standardkomponenten innerhalb von Ubuntu-Umgebungen.

Snap-confine ist Teil des Snap-Ökosystems, verantwortlich für die Verwaltung der Anwendungsausführung und -beschränkung. Systemd-tmpfiles hingegen verarbeitet die Erstellung und Bereinigung temporärer Verzeichnisse.

Unter bestimmten Bedingungen kann die Verwaltung dieser temporären Verzeichnisse manipuliert werden. Ein Angreifer kann dieses Verhalten ausnutzen, um Dateisystemoperationen zu beeinflussen, die von snap-confine durchgeführt werden, und letztendlich unbefugten Zugriff auf privilegierte Ressourcen zu erlangen.

Da die Ausnutzung keine administrativen Privilegien erfordert, stellt sie ein erhebliches Risiko in Multi-Benutzer-Umgebungen dar. Im Laufe der Zeit und innerhalb eines bestimmten Zeitfensters kann ein Angreifer Privilegien auf vollständigen Root-Zugriff eskalieren.

Diese Art von Sicherheitslücke unterstreicht eine kritische Herausforderung: Sicherheit nicht nur auf Komponentenebene zu gewährleisten, sondern über die Interaktionen hinweg, die moderne Systeme definieren.

CX-Auswirkungen: Von Backend-Risiko zu Frontend-Auswirkung

Obwohl die Sicherheitslücke tief in der Systemarchitektur existiert, können ihre Auswirkungen sich direkt auf kundenorientierte Erlebnisse erstrecken.

Ein kompromittiertes System kann zu Ausfällen, Leistungsbeeinträchtigungen oder unbefugtem Datenzugriff führen. Für Kunden kann dies als fehlgeschlagene Transaktionen, langsamere Reaktionszeiten oder Bedenken hinsichtlich der Datenintegrität erscheinen.

In Sektoren wie E-Commerce, Finanzdienstleistungen und SaaS können diese Störungen unmittelbare Folgen haben – von Umsatzverlusten bis zu Reputationsschäden.

Proaktive Schwachstellenerkennung und rechtzeitiges Patching helfen, diese Risiken zu mindern, bevor sie Benutzer betreffen. Dies reduziert operative Reibung, minimiert Ausfallzeiten und gewährleistet Dienstkontinuität.

Sicherheit spielt auch eine Schlüsselrolle beim Aufbau von Vertrauen. Kunden sehen möglicherweise nicht die zugrunde liegenden Systeme, aber sie erleben deren Zuverlässigkeit. Konsistente Leistung und Datenschutz sind wesentlich für die Aufrechterhaltung des Vertrauens in digitale Interaktionen.

Breitere Branchenauswirkungen

Die Entdeckung von CVE-2026-3888 spiegelt eine breitere Verschiebung darin wider, wie Organisationen Cybersicherheit angehen müssen.

Da Technologie-Ökosysteme modularer werden, entstehen Sicherheitslücken zunehmend aus der Interaktion zwischen Komponenten und nicht aus einzelnen Schwachstellen. Dies erfordert einen ganzheitlicheren Sicherheitsansatz – einen, der den gesamten Systemlebenszyklus berücksichtigt.

Unternehmen reagieren, indem sie in kontinuierliche Überwachung, automatisierte Erkennungstools und integrierte Sicherheitsplattformen investieren. Es gibt auch eine wachsende Betonung von Zero-Trust-Architekturen und schnelleren Patch-Management-Zyklen.

Aus wettbewerblicher Sicht werden Organisationen, die höhere Niveaus an Systemresilienz gewährleisten können, besser positioniert sein, um zuverlässige Kundenerfahrungen zu liefern und langfristiges Vertrauen aufzubauen.

Zukunftsausblick: Sicherheit als Grundlage von CX

Die Schnittstelle von Cybersicherheit und Kundenerfahrung wird deutlicher, während die digitale Transformation beschleunigt wird.

Organisationen sind nicht mehr in der Lage, Sicherheit als Back-Office-Funktion zu behandeln. Stattdessen muss sie in das Design und den Betrieb von Kundenerfahrungen eingebettet werden.

Vorfälle wie dieser heben die Bedeutung hervor, Risiken zu antizipieren, bevor sie sich materialisieren. Die Verhinderung von Störungen ist zunehmend so wichtig wie die Reaktion darauf.

In Zukunft werden CX-Führungskräfte enger mit IT- und Sicherheitsteams zusammenarbeiten müssen, um sicherzustellen, dass die Infrastrukturresilienz Geschäftsziele unterstützt. Dies umfasst die Integration von Sicherheitsmetriken in CX-Messrahmen und die Ausrichtung von Technologieinvestitionen auf Erlebnisergebnisse.

In einer Umgebung, in der Vertrauen ein wichtiger Unterscheidungsfaktor ist, wird die Fähigkeit, sichere, zuverlässige Erlebnisse zu liefern, den Wettbewerbsvorteil definieren.

Wichtige Erkenntnisse

- Kritische Ubuntu-Sicherheitslücke ermöglicht vollständige Systemkompromittierung

Die Schwachstelle in Ubuntu ermöglicht es lokalen Benutzern, Privilegien auf Root-Zugriff zu erweitern, was erhebliches Risiko für Unternehmensumgebungen schafft, insbesondere solche mit mehreren Benutzern. - Systeminteraktionen entwickeln sich zu einem wichtigen Sicherheitsrisiko

Das von der Qualys Threat Research Unit identifizierte Problem zeigt, wie Sicherheitslücken aus der Interaktion zwischen vertrauenswürdigen Komponenten entstehen können – nicht nur aus eigenständigen Schwächen. - Infrastruktursicherheit wirkt sich direkt auf die Kundenerfahrung aus

Backend-Sicherheitslücken können zu Ausfällen, beeinträchtigter Leistung oder Datenrisiken führen, die alle das Kundenvertrauen und die Dienstkontinuität beeinträchtigen. - Proaktive Erkennung und Patching sind entscheidend für CX-Resilienz

Früherkennung, unterstützt durch Lösungen von Qualys, ermöglicht es Organisationen, Risiken zu mindern, bevor sie Customer Journeys stören. - Sicherheit wird zu einem Wettbewerbsdifferenzierer in CX

Organisationen, die stabile, sichere digitale Umgebungen gewährleisten, sind besser positioniert, um konsistente Erlebnisse zu liefern und langfristiges Kundenvertrauen aufzubauen.

Der Beitrag Ubuntu Vulnerability Signals Rising CX Risks in Digital Infrastructure erschien zuerst auf CX Quest.

Das könnte Ihnen auch gefallen

"Gibt keine pikante Geschichte": Netflix dementiert Bruch mit Harry und Meghan

ChatGPT-Prognose: XRP und 5 Kryptos weg in 10 Jahren?